Как снизить входной барьер безопасности?

2026-02-11

- Заблуждение про ?сложность = надёжность?

- Принцип ?безопасность по умолчанию? в железе

- Роль процедур и документации (которые никто не читает)

- Пример из практики: история с ?забытым? сервисным доступом

- Инструменты, которые реально помогают (без магии)

- Вместо заключения: постоянная настройка, а не разовая акция

Вот вопрос, который часто звучит красиво на конференциях, но на практике упирается в кучу мелочей. Многие сразу думают о сложных системах, сертификатах, дорогих решениях — и это как раз тот барьер, который и нужно снизить. На деле всё начинается с простого: если люди не могут или не хотят следовать базовым правилам из-за их неудобства, никакой безопасности не будет. Расскажу, как мы к этому пришли, набив шишек.

Заблуждение про ?сложность = надёжность?

Помню, лет семь назад мы в одном проекте для нефтехима решили, что безопасность должна быть ?воинствующей?. Поставили многоуровневую аутентификацию, сложные политики паролей, которые менялись каждые 30 дней. Результат? Инженеры на объектах стали записывать пароли на стикерах и лепить их на мониторы. Система была надёжной, но люди нашли способ её обойти, потому что работать с ней было мучительно. Это был важный урок: входной барьер — это не только технологическая сложность, но и человеческий фактор. Если процедура входа отнимает пять минут у оператора, который должен быстро реагировать на аварию, он найдёт способ её упростить, часто в ущерб безопасности.

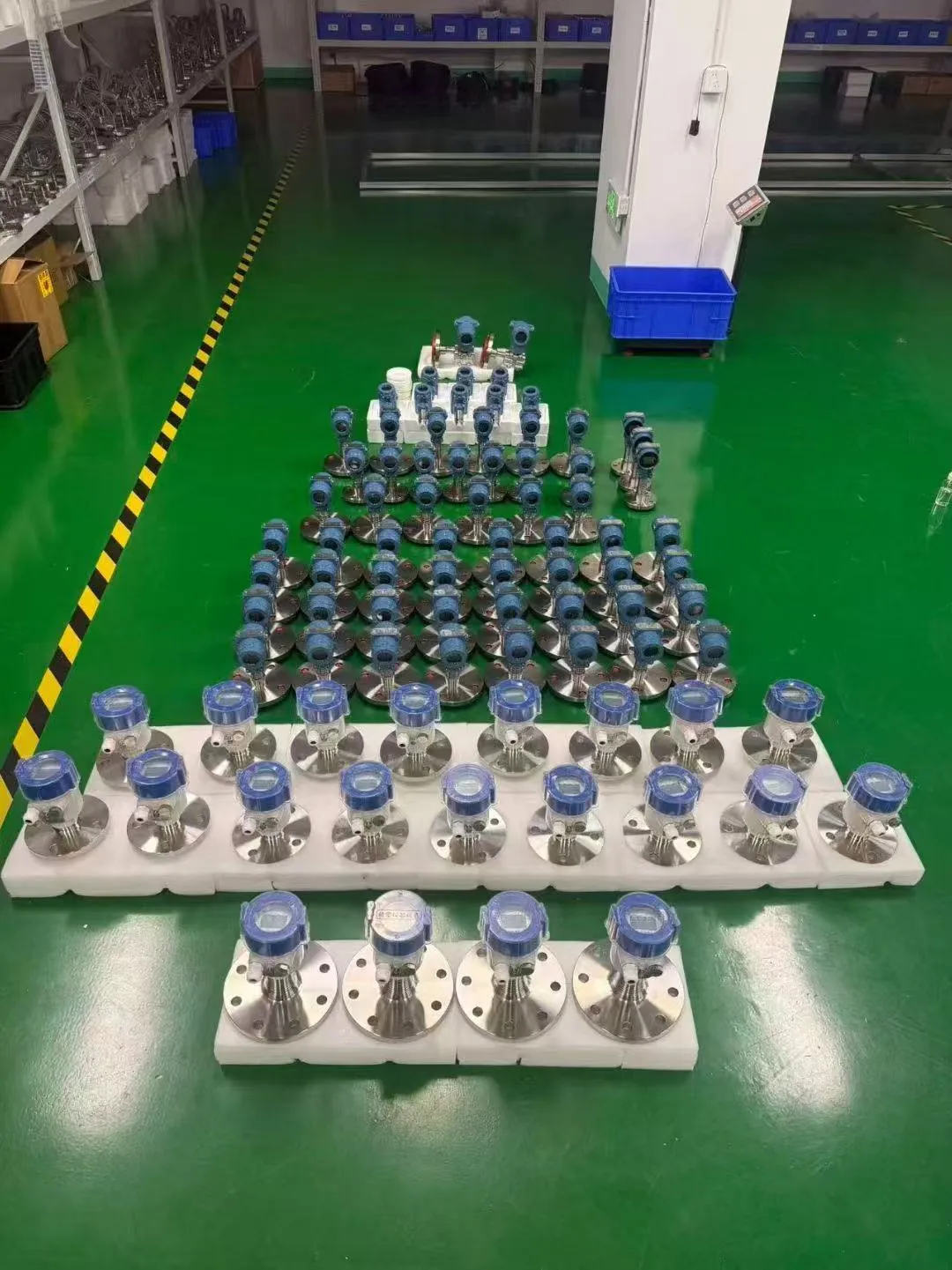

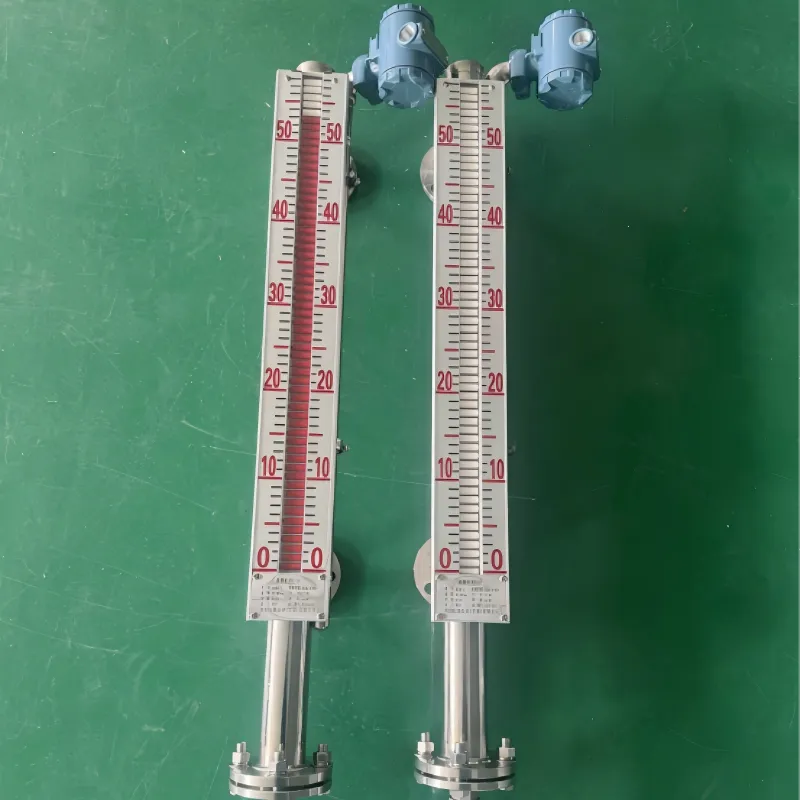

Потом мы стали смотреть на зарубежный опыт, например, как работают с приборами на удалённых объектах. Там часто используют оборудование вроде радарных уровнемеров или датчиков давления, которые должны передавать данные в SCADA-систему. Если для доступа к настройкам каждого датчика нужен отдельный сложный пароль, который ещё и где-то записан в бумажном журнале, то в критический момент времени на это просто не будет. Мы тогда сотрудничали с компанией, поставляющей подобное оборудование, — ООО Шанхай Кэньчуань Прибор и ООО Уху Кэньчуань Прибор (их сайт — kenchuang.ru). Они как раз производят полевые приборы: датчики давления, радарные уровнемеры, магнитные перекидные уровнемеры. В разговорах с их инженерами выяснилась похожая боль: клиенты часто отключают встроенные функции безопасности, потому что боятся, что не смогут оперативно получить доступ к данным в аварийной ситуации.

Отсюда вывод, который сейчас кажется очевидным, но тогда был для нас открытием: сначала нужно сделать безопасность удобной для ежедневного использования, а уже потом наращивать её ?крутизну?. Иначе этот самый барьер становится стеной, которую люди предпочитают обходить, а не преодолевать.

Принцип ?безопасность по умолчанию? в железе

Это привело нас к следующему этапу — работе с аппаратным обеспечением. Много проблем идёт оттуда. Например, тот же магнитный перекидной уровнемер или электромагнитный расходомер поставляется с заводским паролем типа ?admin/admin?. И если его не поменять сразу при вводе в эксплуатацию, устройство годами висит в сети с учётными данными, известными пол-интернета. Раньше мы думали, что это проблема клиента — мол, читайте инструкцию. Но практика показала, что на объекте, где за неделю ставят десятки приборов, никто не будет менять пароли вручную на каждом.

Мы стали настаивать на том, чтобы при поставке оборудования, особенно от компаний вроде ООО Уху Кэньчуань Прибор, которое специализируется на интегрированных датчиках температуры и приборах отображения, была активирована политика принудительной смены пароля при первом подключении. Более того, чтобы сам процесс смены был простым — через QR-код на корпусе, который ведёт на локальную страницу, а не через поиск PDF-мануала. Это кажется мелочью, но именно такие мелочи формируют реальный уровень защиты. Когда инженер видит, что система сама ведёт его по шагам и это занимает минуту, он это сделает. Когда для этого нужно звонить поставщику и ждать ответа сутки — не сделает.

Здесь же стоит сказать про сегментацию сети. Часто все приборы управления и отображения, от того же Kenchuang, висят в одной подсети с офисными компьютерами. И если происходит инцидент, то угроза по цепочке доходит до критических систем. Снижение барьера здесь — не в том, чтобы заставить всех стать сетевыми инженерами, а в том, чтобы предлагать готовые, простые схемы сегментации ?из коробки? для типовых проектов. Мы сами разрабатывали такие шаблоны для систем с их электромагнитными расходомерами — схему, где приборы в поле общаются через отдельный шлюз, у которого уже серьёзная защита. Это добавляет один шаг при развёртывании, но зато не требует от персонала глубоких знаний в кибербезопасности.

Роль процедур и документации (которые никто не читает)

А вот больная тема — документация. Часто политики безопасности пишутся таким языком, что их понимают только те, кто их написал. Или того хуже — это переводные документы, где смысл теряется. Мы в одном из проектов для химзавода сделали эксперимент: взяли стандартную политику паролей и дали прочитать операторам смены. Большинство не поняло, что значит ?использовать не менее трёх категорий символов?. А когда мы переписали это как ?пароль должен содержать буквы, цифры и хотя бы один знак, например, восклицательный знак?, вопросов стало меньше.

Поэтому снижение барьера — это и работа с текстами. Инструкция по настройке безопасности для радарного уровнемера не должна быть на 50 страниц. Её суть можно уместить в чек-лист на одной странице А4, который вешается рядом с рабочей станцией. И в этом чек-листе не должно быть абстрактных призывов, а конкретные шаги: ?1. При первом включении зайдите по адресу… 2. Нажмите кнопку ?Сменить пароль?… 3. Введите новый пароль и сохраните его в диспетчере паролей компании?. Да, это звучит как няньканье, но без этого не работает. Особенно когда речь о приборах отображения и управления, где интерфейс может быть перегружен.

Мы даже как-то пробовали внедрить обязательные короткие видеоинструкции вместо документов для продукции от ООО Шанхай Кэньчуань Прибор. Эффект был лучше — люди скорее посмотрят трёхминутный ролик, чем прочтут даже две страницы. Но тут возникла другая проблема — актуализация. При обновлении прошивки видео устаревало. Так что идеальной формулы нет, но движение в сторону упрощения и наглядности — это точно часть ответа на вопрос о снижении барьера.

Пример из практики: история с ?забытым? сервисным доступом

Расскажу конкретный случай, который многому научил. На одном из предприятий ЖКХ мы внедряли систему мониторинга на основе их датчиков давления и интегрированных датчиков температуры. Всё было настроено, сдано, работало. Через полгода звонит главный инженер: ?У нас в систему кто-то заходит, меняет уставки, мы не понимаем откуда?. Начали разбираться. Оказалось, что при поставке оборудования, один из приборов был с предустановленным сервисным доступом для удалённой диагностики. Поставщик (не Kenchuang, а другой) сказал, что ?это для вашего же удобства, пароль сложный?. Но пароль был записан в стандартном сервис-мануале, который лежал в открытом доступе на сайте производителя.

Это классическая история про то, как благое намерение (быстрая техподдержка) создаёт гигантскую дыру. Входной барьер для злоумышленника оказался нулевым — он нашёл документацию в сети, а пароль не был изменён, потому что клиент даже не знал о его существовании. После этого случая мы внедрили обязательный аудит всех сервисных и инженерных доступов перед сдачей системы. Теперь в акте сдачи-приёмки отдельным пунктом идёт ?Подтверждение отключения или смены всех заводских учётных записей?. И это не просто бумажка — мы физически вместе с технологами завода проходим по списку устройств и проверяем.

Такие ситуации показывают, что барьер безопасности — это часто цепочка из маленьких решений. Одно неверное звено — и вся цепь рвётся. И задача интегратора или инженера — увидеть эту цепь целиком, от поставки железа до ежедневных операций. Нельзя делегировать безопасность полностью конечному пользователю, если он не обладает для этого компетенциями. Нужно поставлять решения уже с адекватным уровнем защиты по умолчанию.

Инструменты, которые реально помогают (без магии)

Сейчас много говорят про биометрию, блокчейн для журналов событий и прочее. Но в промышленности, особенно там, где работают полевые приборы, всё упирается в надёжность и простоту. Из того, что реально работает для снижения операционного барьера, я бы выделил две вещи. Первое — это использование менеджеров паролей для предприятий. Внедрить его сложно, люди не доверяют. Но когда объясняешь, что это не просто ?программа?, а централизованное хранилище, доступ к которому есть у сменного инженера и его заместителя, и что оно автоматически подставляет пароль в нужный интерфейс прибора отображения — сопротивление снижается. Это убирает главную проблему — запись на бумажках.

Второе — это максимальное использование аппаратных ключей или привязки доступа к ролям в уже существующих системах. Например, если на предприятии есть пропускная система, то доступ к настройкам критических датчиков можно привязать к карте мастера смены. Человек приложил карту — получил уровень доступа на час. Не нужно запоминать пароль. Это особенно актуально для систем управления, где, как в случае с продукцией ООО Уху Кэньчуань Прибор, оператор взаимодействует с интерфейсом постоянно. Чем меньше ему нужно совершать действий для легитимного доступа, тем меньше шансов, что он найдёт обходной путь.

Конечно, это не панацея. Аппаратные ключи теряются, менеджеры паролей требуют администрирования. Но эти инструменты переносят сложность с конца пользователя на администратора, который должен с этим работать. А это уже более правильное распределение. Барьер безопасности не исчезает, он смещается туда, где его преодоление является частью job description.

Вместо заключения: постоянная настройка, а не разовая акция

Главное, что я вынес за эти годы — снижение входного барьера безопасности это не проект, а процесс. Нельзя один раз ?внедрить безопасность? и забыть. Технологии меняются, персонал меняется, появляются новые угрозы. То, что было удобно и безопасно два года назад, сегодня может быть дырой. Нужно регулярно, без фанатизма, но системно, возвращаться к базовым вещам: а те ли ещё пароли по умолчанию? А тот ли ещё доступ открыт? А понимают ли новые сотрудники, как работать с датчиками без ущерба для защиты?

Это похоже на техническое обслуживание тех же магнитных перекидных уровнемеров — его нельзя провести один раз навсегда. Так и здесь. Нужно выработать ритм: например, раз в квартал проводить быстрый аудит учётных записей на ключевых приборах управления. Не полный pentest, а именно проверку ?гигиены? — убрать неиспользуемые учётки, обновить пароли, которые давно не менялись.

В итоге, ответ на вопрос ?как снизить барьер? — это сделать безопасность естественной, неотъемлемой и максимально незаметной частью рабочего процесса. Не борьбой с людьми, а помощью им делать свою работу правильно и защищённо. И это, пожалуй, самая сложная задача — потому что требует не только технических решений, но и изменения подхода на уровне культуры работы с оборудованием, будь то простой датчик или сложная система отображения.