Как снизить входной барьер безопасности?

2026-02-08

Когда говорят про снижение барьера, часто думают об упрощении — мол, сделай интерфейс попроще, и все побегут внедрять защиту. Но это лишь верхушка. На деле, если сотрудник не понимает, зачем ему двухфакторная аутентификация, или если процесс обновления ПО ломает рабочий процесс, никакой удобный интерфейс не поможет. Барьер — это не только сложность настройки, но и сопротивление, непонимание, отсутствие привычки. И вот здесь начинается реальная работа.

С чего обычно начинаются проблемы

Внедряли как-то на одном производственном объекте систему контроля доступа к SCADA. Технически всё гладко: сертифицированные средства, грамотная архитектура. Но через месяц звонок: ?Операторы записывают пароли на стикерах и лепят их на мониторы?. Причина? Смена смены: нужно быстро передать доступ, а процедура занимает минут десять. Люди нашли ?оптимизацию?. Итог: формально защита есть, фактически — дыра. Это классический пример, когда барьер создан не технологией, а процессом, который не учёл человеческий фактор.

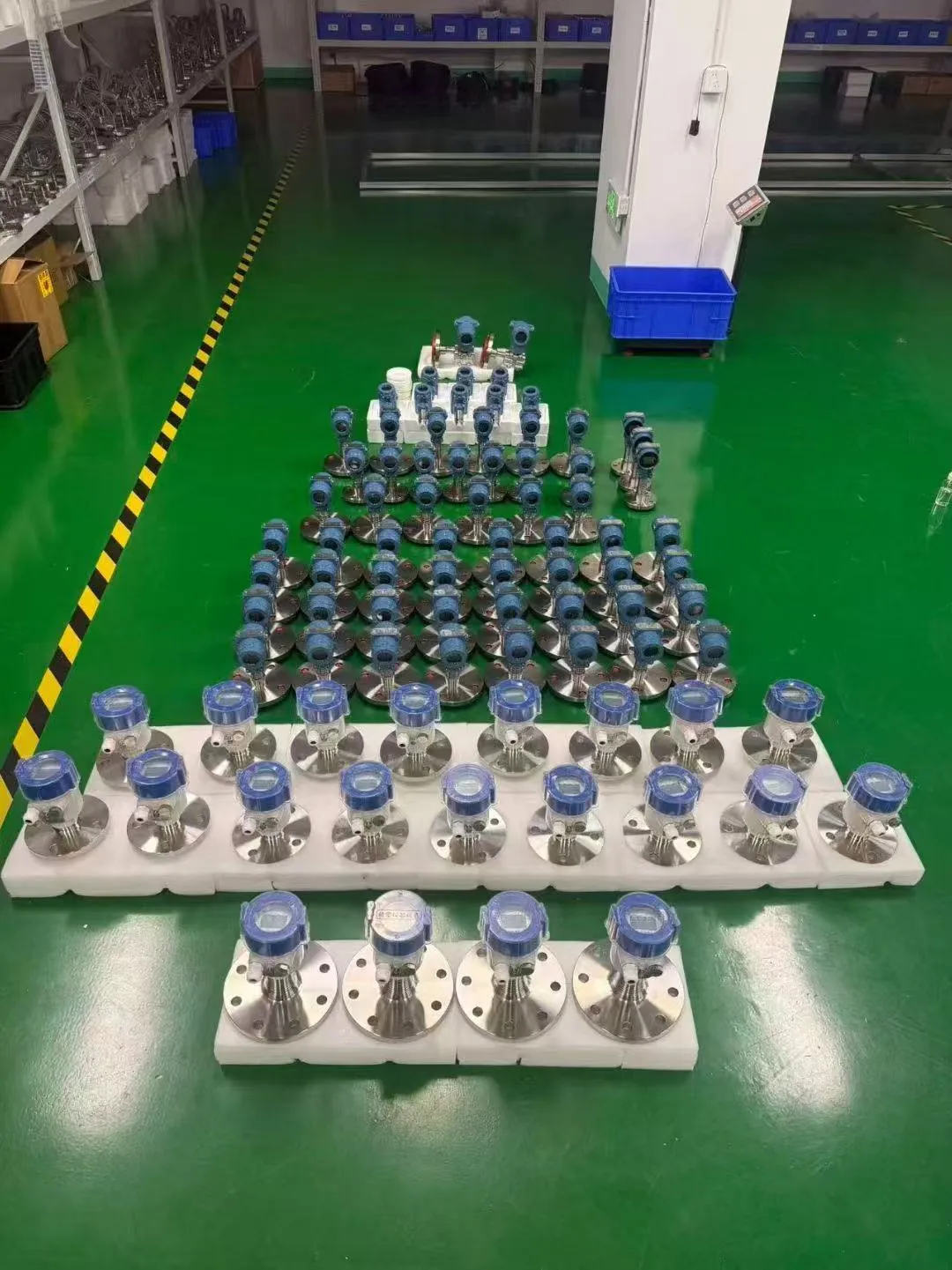

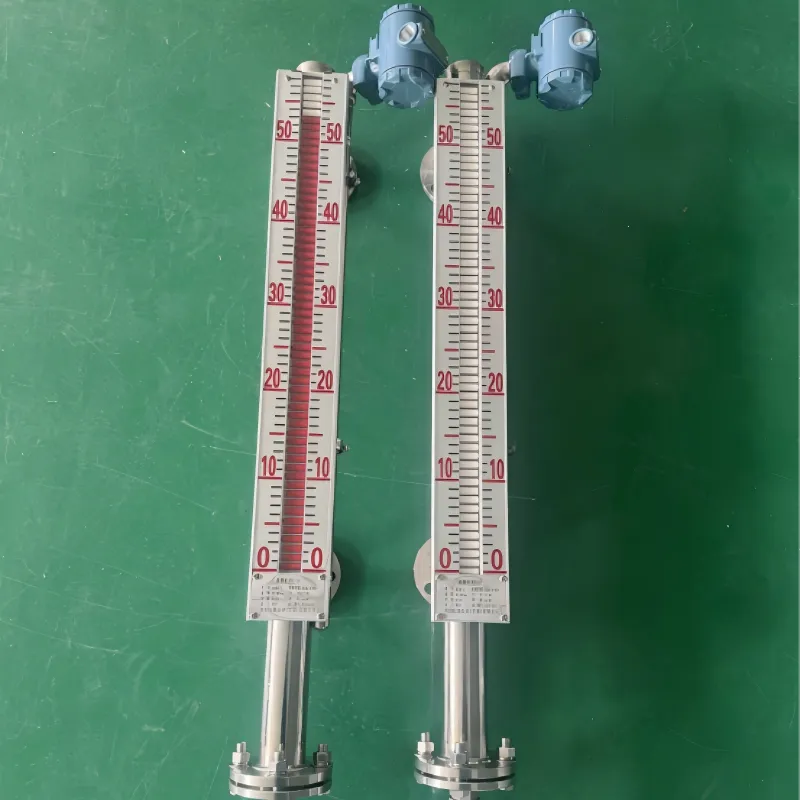

Или другой случай — с поставщиком оборудования. Компания поставляет, скажем, датчики давления или радарные уровнемеры, как те же ООО Шанхай Кэньчуань Прибор или ООО Уху Кэньчуань Прибор. В документации к устройству — стандартный раздел по безопасности: сменить пароль по умолчанию, обновить прошивку. Но кто это читает? Инженер на объекте торопится запустить систему, пароль остаётся admin/admin, прошивка — заводская, с известными уязвимостями. Барьер здесь — в отсутствии ?стартового толчка?. Устройство должно при первом включении буквально вести пользователя за руку через минимальные, но критичные шаги.

Отсюда первый вывод: барьер часто сидит не там, где его ищут. Искать надо в точках соприкосновения технологии с реальными людьми и их рутиной. Иногда решение лежит даже не в IT-отделе, а в пересмотре регламента работы смен или в адаптации инструкций для монтажников.

Инструменты и их обратная сторона

Возьмём, к примеру, централизованное управление политиками. Кажется, идеально: развернул, настроил групповые политики, принудил сложные пароли. Барьер для пользователя? Высокий — нужно запомнить 12 символов с разным регистром. Барьер для безопасности? Низкий — потому что эти пароли снова оказываются на тех же стикерах. Мы в одном проекте пошли другим путём: внедрили менеджер паролей корпоративного уровня и биометрию на рабочих станциях. Сопротивление было, да. Но когда люди увидели, что им не нужно помнить два десятка паролей к разным системам учёта и панелям управления, а достаточно отпечатка пальца — adoption rate вырос в разы.

Важный момент — выбор самих средств. Нельзя просто взять ?самое безопасное?. Нужно смотреть на контекст. Для АСУ ТП на базе оборудования, как от Кэньчуань Прибор (их сайт, кстати, https://www.kenchuang.ru, хорошо структурирован под технических специалистов), критична стабильность и предсказуемость. Автоматическое обновление безопасности, которое перезагружает сервер в середине технологического цикла, — это не снижение барьера, а создание аварии. Здесь барьер снижается через тщательное тестирование обновлений на стенде, максимально автоматизированный, но контролируемый процесс rollout и, что ключевое, — через понятные и быстрые процедуры отката.

Провальный опыт тоже был. Пытались внедрить систему мониторинга сетевой активности с глубоким анализом пакетов. Инструмент мощный, но он генерировал тысячи алёртов в день. Админы быстро начали их игнорировать. Барьер для реакции стал непреодолимым из-за информационного шума. Пришлось откатываться и настраивать фильтры, оставляя лишь действительно критичные события. Вывод: инструмент без тонкой настройки под конкретную среду не снижает, а повышает барьер усталости.

Культура, а не просто инструкция

Можно раздать всем памятки по кибергигиене. Они будут лежать в столе. Культура формируется иначе — через личный пример, через понятные аналогии и, главное, через включение безопасности в KPI и ежедневные процессы. На одном из предприятий мы не стали читать лекции про фишинг. Вместо этого раз в месяц HR высылал ?тестовое? фишинговое письмо (безопасное, разумеется) — типа ?ваша премия ждёт, перейдите по ссылке?. Тех, кто кликал, направляли на 15-минутный интерактивный курс. Через полгода количество откликов упало с 40% до 3-4%. Люди сами начали проверять отправителя, смотреть на URL. Барьер недоверия к странным письмам снизился естественно.

Особенно это важно для инженерно-технического персонала, который работает с полевыми приборами. Их фокус — на точности измерения, на надёжности работы датчика давления или электромагнитного расходомера. Безопасность для них — абстракция. Но если показать на стенде, как через уязвимый магнитный перекидной уровнемер можно получить доступ к сети управления, и объяснить это на языке последствий — ?это может остановить линию на сутки?, — внимание появляется мгновенно. Барьер преодолевается переводом с языка ?угроз? на язык ?рисков для бизнеса?.

Тут есть тонкость: нельзя запугивать. Страх парализует. Нужно давать ощущение контроля. ?Вот твои действия, вот кнопка, которую ты нажимаешь, если что-то подозрительно, и тебе гарантированно помогут?. Это снижает психологический барьер обращения в SOC или к админам.

Интеграция в жизненный цикл

Одна из самых больших ошибок — приносить безопасность ?сверху? и ?после?. Проект почти завершён, оборудование закуплено, например, те же интегрированные датчики температуры, и только тогда приглашают security-специалиста для аудита. Он находит кучу проблем, исправление которых требует времени и денег. Естественное сопротивление заказчика и исполнителя огромно. Барьер настолько высок, что проблемы часто просто вносят в ?риски? и закрывают глаза.

Правильный путь — встраивать security с самого начала, на этапе ТЗ. Когда ООО Уху Кэньчуань Прибор разрабатывает новый прибор отображения и управления, вопросы вроде ?Как происходит аутентификация при настройке??, ?Есть ли шифрование данных при передаче??, ?Как обновляется микропрограмма?? должны быть в списке требований наравне с точностью и диапазоном измерений. Это не удорожает проект катастрофически, но на порядки снижает барьер для последующего безопасного внедрения и эксплуатации.

В своей практике мы стали проводить короткие (полчаса) воркшопы для проектировщиков и закупщиков. Не про хэши и сертификаты, а про простые чек-листы: ?5 вопросов, которые нужно задать поставщику оборудования про безопасность?. Это сработало. Барьер невежества или непонимания, что спрашивать, начал снижаться. Люди стали приносить спецификации и сами спрашивать: ?А здесь написано, что веб-интерфейс по HTTP. Это нормально??.

Техническая простота как искусство

И последнее, о чём хочу сказать. Есть миф, что надёжность требует сложности. Часто — ровно наоборот. Самая элегантная и безопасная система, которую я видел на объекте, имела для оператора всего две кнопки касательно безопасности: ?Заблокировать терминал? (по уходу с места) и ?Экстренный сигнал?. Всё остальное — сессия, аутентификация в фоне, обновления — работало незаметно. Архитекторы потратили кучу времени, чтобы скрыть сложность от пользователя, но обеспечить её внутри.

Применительно к приборам и АСУ ТП это значит: настройка безопасности должна быть максимально предсказуемой и, по возможности, автоматизированной. Если для настройки доступа к новому радарному уровнемеру в сети нужно пройти семь экранов мастера настройки — это провал. Лучше, если он при подключении к сети сам найдёт контроллер безопасности, получит сертификат и зашифрует канал, потребовав от инженера лишь подтвердить это действие одним кликом.

Снижение барьера — это не про попустительство. Это про умную, продуманную работу, которая убирает лишние шаги, предвосхищает проблемы и говорит с пользователем на его языке. Это когда безопасность становится не препятствием для работы, а её неотъемлемой, почти невидимой частью. К этому и нужно стремиться. Достигается это не за один день, но каждый маленький шаг — от чек-листа для закупки до упрощённой процедуры аутентификации — приближает к тому моменту, когда барьер перестаёт быть барьером, а становится просто частью ландшафта.